セキュリティチェックのため、

インターネットに接続しているパソコンやサーバーに侵入テストを実施します。

セキュリティ対策が有効なのかテストを実施

パソコンやサーバーに対してセキュリティ対策を施してあっても、実際に被害に遭うまではそのセキュリティ対策が本当に有効なのかどうかわかりません。しかし被害に遭ってから気づくのでは元も子もありません。そこで用意されているのが「ペネトレーションテスト」です。

「ペネトレーションテスト」とは、「侵入テスト」や「侵入実験」とも呼ばれるテストのことです。インターネットに接続されているパソコンやサーバーなどのセキュリティレベルをチェックするため、それらのシステムへ意図的にサイバー攻撃を仕掛け、それで「システムに侵入できるかどうか」「システムに脆弱性はないかどうか」を確認していきます。

「ペネトレーションテスト」には様々なフリーツールもあり、簡単なテストなら無料で行うことも可能です。しかし、しっかりとしたテストを実施するには、システムやセキュリティに対して高い技術を持つセキュリティエンジニアが在籍している企業に依頼する必要があります。

「ペネトレーションテスト」を実施する際は以下のような順で行われます。

1. ヒアリングおよび準備

テストの対象となっているシステムのネットワーク構成やデータの保管状態、アクセスログなどの取得状況など、お客様のシステム状況を把握したうえで、どのような攻撃がされるか攻撃パターンのシナリオを作成します。

2.攻撃テストを実施

作成シナリオに沿って対象システムに侵入できるどうか、項目ごとに確認していきます。そのとき、高い技術力を持つエンジニアが手動で行うほかツールを利用してシステムに侵入するなど、様々な方法で実施していきます。

3.報告書を提出

「ペネトレーションテスト」で得られた結果から導き出された現状のセキュリティ状況を報告します。お客様側では、この報告書をもとにして、どのようなセキュリティ対策を取ったほうが良いのか検討していきます。

脆弱性による脅威の種類

IPA(独立行政法人情報処理推進機構)では毎年、「情報セキュリティ10大脅威」を発表しています。ここでは企業に対して行われたサイバー攻撃について主なものを紹介します。

標的型攻撃による機密情報の窃取

組織が利用するクラウドサービスへ不正にログインしたり、社内システムへ正規の経路を悪用し不正にアクセスしたりすることがトップになっています。引き続き行われる標的型攻撃と様々な仕掛けで発見を遅らせる手口が脅威となります。

ランサムウェアによる被害

脆弱性を悪用や不正アクセスなどによりシステムをランサムウェアに感染させる脅威です。PCやサーバー内のデータを返してほしければ、「身代金(ランサム)を支払え」と脅してくる悪質なものです。

インターネット上のサービスからの個人情報の窃取

脆弱性を悪用された攻撃や不正ログインの被害を受け、インターネットサービスの個人情報が漏えいする脅威です。窃取された情報は不正利用されるだけでなく、そのインターネットサービス運営企業は漏えいした個人に対して補償を行わなければいけなくなります。

[料金]

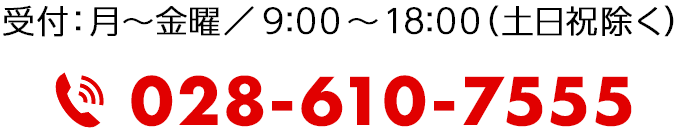

内容により異なりますので、メール・お電話にてお問い合わせください。